W tym obszernym porównaniu zestawimy dwie podobne koncepcje routerów pfSense i OPNsense, które możecie sami zainstalować w swoich środowiskach, nawet na sprzęcie z demobilu. Porównanie uwzględniające potrzeby firm do 100 pracowników, czyli coś najczęściej spotykanego.

pfSense i OPNsense to dwie wiodące platformy open source do budowy zapór sieciowych (firewall) i routerów. Powstały na bazie systemu FreeBSD i projektu m0n0wall, oferując zaawansowane funkcje bezpieczeństwa sieci porównywalne z komercyjnymi urządzeniami UTM. pfSense jest rozwijany od 2004 roku (obecnie przez firmę Netgate), zaś OPNsense powstał w 2015 roku jako fork pfSense, kładziony nacisk na otwarty rozwój i jakość kodu [forums.sheridancomputers.co.uk] [forums.sheridancomputers.co.uk]. Oba rozwiązania zyskały popularność w środowiskach profesjonalnych – od małych biur po średnie przedsiębiorstwa. W niniejszym artykule dokonujemy eksperckiego porównania pfSense i OPNsense pod kątem zastosowań w firmach do ~100 pracowników, analizując kluczowe aspekty: dostępne funkcjonalności, obsługę VPN, stabilność, wymagania sprzętowe, wsparcie i społeczność, różnice architektoniczne oraz wady i zalety każdego z nich.

1. Funkcjonalność i możliwości

Podstawowe funkcje sieciowe: Zarówno pfSense, jak i OPNsense oferują pełen zestaw funkcjonalności routera i zapory sieciowej wymagany w średniej wielkości sieci firmowej. Obejmują one stanową filtrację pakietów (stateful firewall) z obsługą NAT, możliwość segmentacji sieci za pomocą VLAN (802.1Q) oraz routing statyczny i dynamiczny [forums.sheridancomputers.co.uk] [opnsense.org]. Oba systemy wspierają protokół IPv6 i posiadają rozbudowane mechanizmy trasowania oraz przekierowywania ruchu. W razie potrzeby można skorzystać z dodatkowych pakietów/plików (np. FRRouting), by wdrożyć routing dynamiczny w standardach takich jak OSPF czy BGP – jest to możliwe w obu rozwiązaniach dzięki integracji z pakietami FRR (Quagga) [zenarmor.com]. Ponadto, dostępna jest obsługa wielu łączy WAN jednocześnie (multi-WAN) z mechanizmami równoważenia obciążenia i failover (przełączania awaryjnego) – funkcjonalność ta jest natywnie wspierana zarówno w pfSense, jak i w OPNsense [zenarmor.com].

Zaawansowane funkcje bezpieczeństwa: Oba systemy umożliwiają implementację systemów wykrywania i zapobiegania włamaniom (IDS/IPS). pfSense obsługuje to poprzez dodatkowe pakiety, takie jak Snort czy Suricata (instalowane z repozytorium pakietów) [forums.sheridancomputers.co.uk]. OPNsense natomiast domyślnie integruje Suricata jako mechanizm IDS/IPS (pakiet jest preinstalowany), oferując podobny poziom ochrony co pfSense ze Snort/Suricata [forums.sheridancomputers.co.uk]. Dodatkowo OPNsense posiada natywne wsparcie dla dwuczynnikowego uwierzytelniania (2FA) w całym systemie, co zwiększa bezpieczeństwo logowania administratorów i zdalnego dostępu [forums.sheridancomputers.co.uk] . pfSense również umożliwia 2FA (np. Google Authenticator) dla wybranych usług, lecz w OPNsense jest to ujednolicone w interfejsie.

Kontrola pasma i jakość usług: Oba rozwiązania dysponują mechanizmami QoS (Quality of Service). Zarówno pfSense, jak i OPNsense korzystają z systemu kolejkowania ALTQ do kształtowania ruchu – administrator może definiować priorytety ruchu (np. VoIP vs. best-effort) i limity pasma dla interfejsów lub kolejek ruchu [opnsense.org] [opnsense.org]. Przykładowo, w OPNsense dostępny jest rozbudowany Traffic Shaper, umożliwiający np. priorytetyzację ruchu VoIP nad innymi typami ruchu [opnsense.org]. pfSense oferuje podobne możliwości poprzez kreator Traffic Shaper lub ręczne tworzenie kolejek. W środowisku średniej firmy pozwala to zapewnić stabilne parametry usług (np. ważne połączenia telekonferencyjne czy aplikacje biznesowe mogą otrzymać wyższy priorytet).

Monitoring i raportowanie: Wbudowane narzędzia monitorujące w obu systemach umożliwiają wgląd w stan sieci i diagnozowanie problemów. pfSense udostępnia m.in. klasyczne wykresy RRD (Round-Robin Database) dla interfejsów, statystyki transferów, logi systemowe oraz możliwość eksportu zdarzeń przez syslog [opnsense.org]. OPNsense oferuje podobne wykresy historyczne (moduł System Health oparty na RRD) oraz, co warte podkreślenia, ma wbudowaną analizę ruchu sieciowego w oparciu o NetFlow. Moduł OPNsense o nazwie Insight potrafi zbierać i prezentować statystyki NetFlow, pokazując np. najaktywniejszych użytkowników, używane protokoły i porty – funkcjonalność spotykana zwykle w drogich rozwiązaniach komercyjnych [opnsense.org]. pfSense nie posiada natywnego analizatora NetFlow w interfejsie, ale można osiągnąć podobny efekt instalując dodatkowe pakiety (np. ntopng lub softflowd do eksportu NetFlow) [netgate.com]. W praktyce jednak w typowej sieci SMB oba systemy pozwalają sprawnie monitorować obciążenie łączy, wykorzystanie pasma przez poszczególne VLANy czy stacje robocze oraz szybko reagować na anomalie dzięki rozbudowanym logom i dashboardom.

Inne przydatne funkcje: Zarówno pfSense, jak i OPNsense obsługują serwer DHCP i DNS (resolver/forwarder) dla sieci lokalnej, dynamiczny DNS, a także posiadają wbudowany portal kapturowy (Captive Portal) do autoryzacji użytkowników np. w sieciach gościnnych [opnsense.org]. Dostępne są również moduły proxy (np. Squid) wraz z filtracją URL/treści – w pfSense jako pakiet doinstalowany, w OPNsense również poprzez mechanizm wtyczek (pluginów). Oba systemy mogą pracować w układzie wysokiej dostępności (HA) – wspierają protokół CARP do tworzenia redundancji (klaster aktywny-pasywny z synchronizacją konfiguracji i sesji) [opnsense.org]. Dzięki temu można zestawić dwie zapory pracujące równolegle – istotne w środowiskach produkcyjnych, gdzie wymagana jest ciągłość działania nawet podczas awarii jednego urządzenia.

Podsumowując, pod względem funkcjonalnym różnice między pfSense a OPNsense są niewielkie – oba systemy oferują bogaty zestaw możliwości w zakresie routingu, bezpieczeństwa i zarządzania siecią. Jak ujęto w jednej z analiz, „jeśli [dany system] spełnia wszystkie Twoje wymagania, to wybierz ten, który działa lepiej w Twoim środowisku” [forum.opnsense.org] [forum.opnsense.org]. Innymi słowy, zakres funkcji pfSense i OPNsense w podstawowym zastosowaniu SMB jest prawie identyczny [zenarmor.com], a ewentualne różnice leżą w sposobie ich realizacji i dodatkowych usprawnieniach.

2. Wsparcie dla VPN (IPsec, OpenVPN, WireGuard)

Protokoły VPN: Oba rozwiązania obsługują wszystkie popularne technologie VPN stosowane w firmach. pfSense i OPNsense pozwalają zestawiać tunele IPsec (site-to-site oraz klient/serwer Road Warrior) – korzystają z demona strongSwan i wspierają nowoczesne algorytmy szyfrowania. Równie bogata jest obsługa OpenVPN – systemy te udostępniają przyjazny interfejs do konfiguracji serwerów i klientów OpenVPN, łącznie z kreatorami ułatwiającymi utworzenie zdalnego dostępu dla pracowników. Na przykład pfSense posiada wygodny wizard OpenVPN do konfiguracji VPN z automatycznym generowaniem reguł firewall [reddit.com], a OPNsense chwali się „łatwą konfiguracją klienta OpenVPN” [opnsense.org] – co potwierdza, że w obu przypadkach nawet mniej doświadczony administrator poradzi sobie z uruchomieniem VPN dla firmy.

Najnowszym dodatkiem jest wsparcie dla WireGuard, czyli szybkiego VPN nowej generacji. Tutaj również oba projekty koniec końców zapewniają podobną funkcjonalność, choć ich droga do tego była różna. pfSense wprowadził WireGuard jako opcjonalny pakiet (wymaga doinstalowania przez System > Pakiety) [docs.netgate.com] – po instalacji pojawia się pełny interfejs konfiguracji tego VPN w GUI. OPNsense początkowo udostępniał WireGuard jako wtyczkę (os-wireguard), lecz od wersji 24.1 integruje WireGuard bezpośrednio w systemie (nie trzeba już instalować osobnego pluginu) [zenarmor.com]. Oznacza to, że na dzień dzisiejszy oba firewalle umożliwiają zestawianie tuneli WireGuard – pfSense poprzez dodatkowy moduł, a OPNsense natywnie w jądrze systemu. Z perspektywy administratora różnica jest minimalna, ponieważ w obu przypadkach konfiguracja odbywa się wygodnie z poziomu interfejsu WWW.

Łatwość konfiguracji i funkcje klienta: PfSense i OPNsense oferują porównywalne możliwości w zakresie konfiguracji scenariuszy VPN typu site-to-site (np. łączenie oddziału firmy z siedzibą główną) oraz dostępu zdalnego dla pracowników. Oba mają wbudowane mechanizmy zarządzania certyfikatami (własne CA) i obsługę zewnętrznych usług katalogowych (RADIUS, LDAP) na potrzeby autoryzacji VPN. W pfSense cenionym dodatkiem jest pakiet OpenVPN Client Export, generujący gotowe profile konfiguracyjne dla użytkowników (np. pliki .ovpn) – w OPNsense uzyskujemy podobną funkcjonalność poprzez wbudowany kreator klienta OpenVPN. W zakresie IPsec, interfejsy graficzne obu systemów umożliwiają zestawianie nowoczesnych tuneli z wykorzystaniem IKEv2, obsługują wiele równoległych połączeń i polityki tunelowe.

Stabilność działania VPN: Zarówno pfSense, jak i OPNsense są uważane za rozwiązania stabilne w kontekście usług VPN w środowisku produkcyjnym. Protokół OpenVPN jest w nich sprawdzony i działa pewnie nawet przy dużej liczbie jednoczesnych klientów zdalnych. IPsec w obu implementacjach oparty jest o ten sam stos (FreeBSD/strongSwan), więc osiągalna wydajność i niezawodność również są porównywalne. W praktyce użytkownicy raportują, że tunel VPN zestawiony na pfSense czy OPNsense działa równie stabilnie – decydując się na którykolwiek z tych systemów firma może bez obaw polegać na nim w kwestii bezpiecznego dostępu zdalnego. Warto zauważyć, że OPNsense obsługuje ponadto rozwiązania typu VPN mesh/SDN jak ZeroTier czy Tinc (dostępne jako wtyczki) [zenarmor.com], co może być zaletą dla specyficznych zastosowań (pfSense natywnie takich protokołów nie oferuje). Dla typowych jednak wdrożeń VPN (IPsec/OpenVPN) – oba produkty zapewniają pełen wachlarz możliwości.

Wydajność szyfrowania: Jeśli chodzi o szybkość połączeń VPN, to w obu przypadkach kluczowe znaczenie ma dobranie odpowiedniego sprzętu z akceleracją kryptograficzną. Zarówno pfSense, jak i OPNsense potrafią korzystać z instrukcji AES-NI współczesnych procesorów, co znacząco przyspiesza szyfrowanie AES dla IPsec i OpenVPN. Rekomenduje się, aby urządzenie planowane pod intensywne użycie VPN miało wbudowane AES-NI – wtedy wydajność IPsec może sięgać przepustowości 1 Gb/s na średniej klasy sprzęcie, a OpenVPN (działający w przestrzeni użytkownika) również zyskuje na wydajności dzięki akceleracji AES [zenarmor.com]. W sieci ~100 użytkowników, typowy ruch VPN (np. kilkunastu pracowników zdalnych jednocześnie) będzie obsłużony bez problemu zarówno przez pfSense, jak i OPNsense – o ile zadbamy o odpowiednio mocny procesor. W razie potrzeby oba systemy wspierają też funkcje VPN failover – np. mogą przełączyć tunel IPsec lub OpenVPN na zapasowe łącze WAN automatycznie w razie awarii głównego (pfSense od wersji 2.5 dodał taką możliwość, OPNsense również to umożliwia poprzez odpowiednią konfigurację) [netgate.com][netgate.com].

3. Stabilność i niezawodność w środowiskach produkcyjnych

Doświadczenia z pfSense: pfSense ma wieloletnią historię zastosowań w produkcyjnych sieciach firmowych i uchodzi za rozwiązanie bardzo stabilne. Jego cykl wydań jest stosunkowo konserwatywny – duże wersje pojawiają się rzadko, a drobne aktualizacje bezpieczeństwa są publikowane w razie potrzeby. Dzięki temu wielu administratorów ceni pfSense za dojrzałość – ewentualne błędy są zwykle wyłapane przed wdrożeniem w krytycznych środowiskach, a sam system potrafi działać nieprzerwanie miesiącami. Powszechna jest opinia, że pfSense „po prostu działa” i przy odpowiedniej konfiguracji zapewnia stabilność porównywalną z dedykowanymi urządzeniami komercyjnymi. Warto wspomnieć, że Netgate (opiekun pfSense) udostępnia specjalne wydanie pfSense Plus z myślą o klientach biznesowych – jest ono zbliżone do wersji otwartej, lecz przechodzi dodatkowe testy i szybciej otrzymuje poprawki. W praktyce jednak nawet pfSense CE (Community Edition) jest bardzo solidnym systemem dla średniej firmy.

Doświadczenia z OPNsense: OPNsense, mimo częstszych aktualizacji, również zdobyło zaufanie w zastosowaniach profesjonalnych. Administratorzy raportują udane wdrożenia OPNsense zarówno na sprzęcie fizycznym, jak i maszynach wirtualnych, chroniących nawet dziesiątki czy setki sieci oddziałowych. Przykładowo, jeden z inżynierów wspomina o użyciu OPNsense do obsługi 100 oddziałów połączonych do centrali – potwierdzając, że system ten jest dojrzały do takiej skali, pod warunkiem ostrożnego podejścia do aktualizacji [forum.opnsense.org]. I tu dochodzimy do istotnej różnicy: OPNsense wydaje nowe wersje bardzo często (co tydzień poprawki i dwa duże wydania rocznie) [opnsense.org]. To sprawia, że użytkownik otrzymuje szybciej łatki bezpieczeństwa i nowe funkcje, ale też musi liczyć się z ewentualnymi drobnymi błędami w świeżych buildach. Twórcy OPNsense zalecają testowanie większych aktualizacji w środowisku laboratoryjnym przed wdrożeniem produkcyjnym oraz niekoniecznie instalowanie każdej cotygodniowej poprawki od razu, jeśli nasza infrastruktura działa stabilnie [forum.opnsense.org][forum.opnsense.org].

Jednakże, ważne jest podkreślenie, że rdzeń funkcjonalny OPNsense jest stabilny, a wszelkie usterki w szybko wydawanych aktualizacjach zwykle mają charakter kosmetyczny lub drobnych regresji, które są szybko korygowane [forum.opnsense.org][forum.opnsense.org]. Dla najbardziej wymagających odbiorców przewidziano nawet specjalną gałąź wydań – tzw. OPNsense Business (dostępną za symboliczną opłatą), która jest opóźniona względem najnowszych wersji i dłużej testowana [forum.opnsense.org][forum.opnsense.org]. To rozwiązanie dla firm oczekujących maksymalnej stabilności kosztem nieco starszej wersji oprogramowania.

Porównanie stabilności: Ogólnie rzecz biorąc, oba systemy cechują się wysoką niezawodnością w środowisku produkcyjnym, o ile są poprawnie wdrożone. pfSense, z uwagi na rzadsze aktualizacje, bywa postrzegany jako minimalnie bardziej przewidywalny – „pfSense ma nieco lepszą stabilność dzięki mniejszej liczbie wydań…” [teklager.se]. Z kolei OPNsense, poprzez filozofię rapid development, szybciej reaguje na nowe zagrożenia i potrzeby, kosztem potencjalnych drobnych poprawek po drodze. W kontekście sieci ~100 użytkowników, gdzie kluczowe jest nieprzerwane działanie usług, oba rozwiązania zdały egzamin w wielu firmach na świecie. Wybierając pomiędzy nimi, można kierować się własnym komfortem – jeśli cenimy spokój i rzadkie zmiany, pfSense może wydawać się bezpieczniejszą opcją; jeśli chcemy mieć zawsze najnowsze łatki i funkcje, godząc się na częstsze aktualizacje, OPNsense będzie atrakcyjny. Warto dodać, że architektura FreeBSD obu projektów słynie z stabilności – systemy te działają na sprawdzonym fundamencie, co przekłada się na zaufanie społeczności. Podsumowując, pfSense i OPNsense przy odpowiedniej administracji zapewnią wysoki poziom niezawodności, a różnice w tym aspekcie są niewielkie i związane głównie z modelem wydawniczym.

4. Wymagania sprzętowe (minimalne, zalecane, skalowalność)

Minimalne wymagania: Twórcy pfSense podają bardzo skromne minimalne wymagania – system uruchomi się na platformie x86-64 z 1 GB RAM i 8 GB dysku [docs.netgate.com]. OPNsense, z racji dodatkowych komponentów (np. baz danych dla IDS/IPS), przyjmuje nieco wyższe minimum: 2 GB RAM oraz docelowo instalację na nośniku 4 GB lub większym [docs.opnsense.org][docs.opnsense.org]. W praktyce jednak minimalna konfiguracja pozwala co najwyżej na podstawowe funkcje firewalla przy małym obciążeniu – do zastosowań firmowych należy traktować te liczby orientacyjnie. Dla pełnej funkcjonalności, OPNsense określa specyfikację rozsądną i zalecaną: już 4 GB RAM i 40 GB SSD jako sensowne minimum do wszystkich standardowych funkcji przy niewielkim obciążeniu, zaś 8 GB RAM i wielordzeniowy procesor 1.5 GHz lub szybszy jako konfigurację zalecaną, odpowiednią dla większości typowych wdrożeń [docs.opnsense.org]. Można przyjąć, że pfSense ma zbliżone zalecenia – choć formalnie nie definiuje ich jasno, doświadczenie wskazuje, że dla pełnego komfortu warto dysponować min. 4 GB pamięci i nowoczesnym CPU.

Zalecenia dla ~100 użytkowników: W środowisku średniej firmy (do 100 pracowników, co może przekładać się na ~100–200 urządzeń w sieci) warto wybrać sprzęt nieco powyżej minimum. Najczęściej stosowane są platformy x86 z procesorem Intel lub AMD klasy Atom, Celeron, Pentium lub Core i3/i5, wyposażone w 4–8 GB RAM. Istotna jest obsługa akceleracji AES-NI, zwłaszcza jeśli planujemy używać intensywnie VPN. Przykładowo, wiele firm decyduje się na appliance typu Netgate 4100/6100 (dla pfSense) lub urządzenia od Deciso z serii OPNsense A10/A20 – tego typu sprzęt zawiera 4-rdzeniowe CPU ~2 GHz, 4–8 GB RAM i dysk SSD, co spokojnie wystarcza do gigabitowych przepustowości z włączonymi funkcjami IDS/IPS [zenarmor.com][docs.opnsense.org]. Jeśli przewidujemy mniejsze obciążenie (np. łącze internetowe 200–300 Mb/s i umiarkowane użycie VPN), poradzi sobie nawet dwurdzeniowy Atom 1.5 GHz z 4 GB RAM. Z kolei w przypadku bardzo szybkiego łącza (1 Gb/s lub więcej) i jednoczesnego filtrowania ruchu (IPS, QoS), warto rozważyć mocniejszy procesor (np. Intel Core i5 lub odpowiednik) – oba systemy skalują swoją wydajność wraz z mocą CPU [forums.sheridancomputers.co.uk].

Skalowalność i obsługa większych obciążeń: Zarówno pfSense, jak i OPNsense są skalowalne – mogą działać na małych wbudowanych płytach (np. Alix, APU) jak i na serwerach rackowych z dziesiątkami gigabitów przepustowości. Wąskim gardłem zwykle staje się wydajność pojedynczego wątku CPU (istotna dla przetwarzania pakietów w firewallu) oraz jakość kart sieciowych. Warto używać renomowanych kart (Intel NIC), które są dobrze wspierane w FreeBSD. W kontekście ~100 użytkowników nie powinno być problemów z wydajnością na standardowym sprzęcie PC – realne testy pokazują, że pfSense radzi sobie z dużym ruchem stabilnie i wydajnie [forums.sheridancomputers.co.uk], a OPNsense osiąga równie dobre wyniki przepustowości [forums.sheridancomputers.co.uk]. Należy jedynie pamiętać o doborze sprzętu do potrzeb (np. liczba portów sieciowych – przy wielu VLAN można użyć przełącznika zarządzalnego, a firewall może mieć tylko 2–3 fizyczne interfejsy).

Obsługa platform sprzętowych: Oba systemy wymagają platformy 64-bitowej (wsparcie 32-bit zostało porzucone kilka lat temu). pfSense oficjalnie wspiera także architekturę ARM64 na wybranych urządzeniach (Netgate), OPNsense jest dostępny głównie dla x86-64. Istnieje możliwość instalacji zarówno na sprzęcie bare-metal, jak i maszynach wirtualnych (VMware, Hyper-V, Proxmox itp.) – w środowisku średniej firmy często stosuje się dedykowane appliance sprzętowe dla niezawodności, ale wirtualizacja jest jak najbardziej opcją (np. jako firewall brzegowy w środowisku Hyper-V). Wymagania obu systemów względem hypervisora są podobne. Co istotne, jeśli nasz sprzęt obsługuje pfSense, to OPNsense będzie na nim działać równie dobrze – dzielą one przecież wspólną bazę FreeBSD [zenarmor.com]. Migracja między tymi systemami nie wymaga zmiany urządzenia, co daje elastyczność w przyszłości.

Podsumowanie wymagań: Poniżej zestawiono orientacyjne wymagania sprzętowe i zalecenia:

- Minimalne (uruchomienie podstawowych funkcji): 1 GHz dwurdzeniowy CPU, 2 GB RAM, 8 GB dysk, 1x port WAN + 1x port LAN [docs.netgate.comdocs.opnsense.org].

- Zalecane (pełna funkcjonalność, większość scenariuszy SMB): >1.5 GHz wielordzeniowy CPU z AES-NI, 8 GB RAM, 120 GB SSD [docs.opnsense.org], wieloportowa karta sieciowa (lub kilka kart).

- Przykładowy sprzęt dla ~100 userów: np. Intel Atom C3558 (4 rdzenie 2.2GHz), 8GB RAM, 128GB SSD, 4x GbE – pozwoli na ok. 1 Gbps przepustowości z włączonym firewall i podstawowym IDS.

Warto pamiętać, że wydajność systemu będzie zależna od sprzętu – obydwa rozwiązania są elastyczne i potrafią wykorzystać mocne konfiguracje sprzętowe do obsłużenia dużego ruchu [forums.sheridancomputers.co.uk]. Jednocześnie działają na słabszych maszynach, co bywa zaletą przy ograniczonym budżecie (można np. zaadaptować stary komputer PC na potrzeby firewall’a, choć w środowisku biznesowym zaleca się sprzęt dedykowany ze względu na niezawodność).

5. Wsparcie społeczności, dokumentacja, aktualizacje bezpieczeństwa

Społeczność i dostępność wiedzy: pfSense istnieje dłużej na rynku, stąd dorobił się ogromnej bazy wiedzy – oficjalnej i nieoficjalnej. Posiada bardzo obszerną dokumentację online (Netgate Docs), opisującą niemal każde zagadnienie konfiguracyjne. W sieci łatwo znaleźć poradniki, how-to, wpisy blogowe czy filmy na YouTube dotyczące pfSense – od konfiguracji VLAN po zaawansowane tunelowanie VPN. Jak zauważają użytkownicy, pfSense dysponuje większą ilością dokumentacji i poradników dostępnych od ręki [reddit.com]. Działa oficjalne forum Netgate z aktywnymi moderatorami oraz liczne społeczności (reddit r/pfSense, fora entuzjastów sieci). OPNsense, choć młodsze, również ma prężną społeczność – oficjalne forum OPNsense jest bardzo pomocne, a społeczność udziela się na platformach takich jak Reddit (r/OPNsenseFirewall) czy Discord. W ostatnich latach baza wiedzy o OPNsense znacząco się rozrosła i wiele poradników pfSense da się zaadaptować do OPNsense (ze względu na podobieństwa) [reddit.com]. Można więc stwierdzić, że pfSense ma przewagę w liczbie istniejących materiałów, ale OPNsense dynamicznie nadrabia zaległości i oferuje równie pomocną społeczność. Co więcej, z racji przyjaznego podejścia projektu OPNsense do otwartości, niektórzy uważają tę społeczność za bardziej otwartą na nowych użytkowników [reddit.com].

Oficjalna dokumentacja: Oba projekty udostępniają oficjalne portale dokumentacyjne. Dokumentacja pfSense (docs.netgate.com) jest bardzo szczegółowa i bogata w przykłady konfiguracji. Dokumentacja OPNsense (docs.opnsense.org) również jest rozbudowana, regularnie aktualizowana i przeszukiwalna online [opnsense.org]. OPNsense chwali się, że ich podręcznik jest darmowy, aktualny i zawiera wiele poradników typu how-to [opnsense.org]. W praktyce obie dokumentacje pozwalają administratorowi szybko znaleźć informacje o interesującej funkcji. Warto dodać, że OPNsense posiada wbudowany w GUI mechanizm pomocy kontekstowej – większość opcji w interfejsie ma ikonę z opisem, co ułatwia naukę systemu.

Wydawanie aktualizacji i wsparcie bezpieczeństwa: Pod względem polityki aktualizacji projekty te się różnią. OPNsense publikuje aktualizacje bezpieczeństwa bardzo szybko – co tydzień pojawiają się poprawki (jeśli są do zaadresowania jakieś nowe zagrożenia) [opnsense.org]. Dzięki zintegrowanemu mechanizmowi aktualizacji, administrator może jednym kliknięciem zastosować najnowsze łatki (OPNsense wręcz zachęca do częstego aktualizowania, oczywiście z rozwagą). pfSense ma bardziej stonowany cykl – łatki bezpieczeństwa wydaje po zebraniu kilku poprawek lub gdy zajdzie krytyczna potrzeba. Zdarzały się okresy, że pfSense CE nie otrzymywało dużych aktualizacji przez ponad rok (np. długa przerwa między wersją 2.6.0 a 2.7.0) [zenarmor.com], co rodziło pewne obawy o tempo rozwoju społecznościowej edycji. Należy jednak zaznaczyć, że pfSense Plus, rozwijany równolegle, jest aktualizowany częściej – klienci komercyjni Netgate otrzymują poprawki i nowe funkcje szybciej, a wiele z nich trafia później do edycji otwartej. Niemniej, OPNsense wyróżnia się regularnością wydań – dwa zaplanowane wydania główne rocznie plus ciągłe łatki co tydzień [opnsense.org]. Dla firm ważna jest przewidywalność: w przypadku OPNsense z góry wiadomo, że np. w lipcu i styczniu wychodzą duże wersje (np. 23.1, 23.7), co ułatwia zaplanowanie okna serwisowego na aktualizację [opnsense.org].

Wsparcie komercyjne: Jeśli chodzi o bezpośrednie wsparcie techniczne producenta, pfSense ma tu przewagę z racji zaplecza Netgate. Firma oferuje płatne plany wsparcia (TAC) dla swoich klientów – szczególnie posiadacze urządzeń Netgate z pfSense Plus mogą wykupić SLA i otrzymać pomoc w razie awarii. OPNsense również ma opcję komercyjnego wsparcia, realizowaną głównie przez firmę Deciso (założyciela projektu) i jej partnerów [forums.sheridancomputers.co.uk]. Można wykupić profesjonalne usługi wdrożeniowe czy support, choć sieć tych partnerów jest mniejsza niż ekosystem Netgate. W praktyce jednak wiele średnich firm polega głównie na wsparciu społeczności i własnych zasobach IT – w tej mierze oba projekty są open-source’owe, więc społeczność odgrywa dużą rolę. pfSense i OPNsense mają liczne aktywne fora, gdzie szybko uzyskamy pomoc. Warto zaznaczyć, że podejście twórców do społeczności nieco się różni: Netgate bywa krytykowane za skupienie na klientach płacących (pfSense Plus) kosztem społeczności [reddit.com], podczas gdy OPNsense od początku stawia na transparentność i otwartość (cały kod źródłowy i narzędzia build są publiczne, dyskusje o rozwoju toczą się jawnie na forum/github).

Bezpieczeństwo i łatki: W kontekście bezpieczeństwa sieci kluczowe jest szybkie łatanie podatności. Tu OPNsense, dzięki tygodniowym paczkom, reaguje błyskawicznie na np. nowe luki w OpenSSL, OpenVPN itp. pfSense również dostarcza poprawki, ale czasem z pewnym opóźnieniem (chyba że rzecz jest krytyczna). Warto nadmienić, że OPNsense przez lata bazował na HardenedBSD – forku FreeBSD z dodatkowymi łatkami bezpieczeństwa (ASLR, PIE itd.), co dawało mu pewną przewagę teoretyczną w odporności na ataki niskopoziomowe. Od niedawna projekt wraca do bazowego FreeBSD, aby ułatwić utrzymanie zgodności [reddit.com][reddit.com], jednak wiele z tych łatek już w FreeBSD się znalazło. pfSense korzysta z czystego FreeBSD, acz w edycji Plus wprowadza np. obsługę ZFS (który zwiększa niezawodność przechowywania danych konfiguracyjnych). Ogólnie, oba systemy są bezpieczne pod warunkiem regularnych aktualizacji, a OPNsense kładzie na to większy nacisk (np. poprzez komunikaty w interfejsie i częste wydania poprawek).

Reasumując, pfSense oferuje dłuższy rodowód i nieco bogatszą bazę wiedzy, natomiast OPNsense zapewnia bardziej dynamiczne aktualizacje i równie zaangażowaną społeczność. Wybór zależy od preferencji – czy wolimy produkt wspierany przez firmę z ofertą komercyjnego supportu (pfSense/Netgate), czy rozwiązanie stricte społecznościowe, ale bardzo prężnie rozwijane (OPNsense/Deciso).

6. Główne różnice architektoniczne i podejście do rozwoju

Historia fork’u i filozofia rozwoju: OPNsense powstał jako fork pfSense z kilku istotnych powodów natury architektonicznej i licencyjnej. W 2014 roku część społeczności pfSense była niezadowolona z kierunku rozwoju – zarzucano projektu m.in. brak pełnej transparentności (zamknięcie kodu narzędzi build) oraz fakt, że interfejs pfSense działał z uprawnieniami root, co budziło obawy bezpieczeństwa [teklager.se] [teklager.se]. Twórcy OPNsense – firma Deciso – postanowili zbudować fork, który przywróci 100% otwartości kodu (w tym narzędzi build) oraz wprowadzi unowocześnioną architekturę. Jak zaznaczono w informacji licencyjnej OPNsense: „OPNsense jest i będzie dostępny na licencji 2-clause BSD – wierzymy, że projekt open source powinien dostarczać zarówno kod źródłowy, jak i narzędzia do jego zbudowania” [opnsense.org]. Dla porównania pfSense zmienił licencję na Apache 2.0 i w przeszłości kilkukrotnie modyfikował warunki (co budziło kontrowersje w społeczności) [teklager.se]. Z perspektywy użytkownika końcowego licencja Apache vs BSD nie robi wielkiej różnicy, ale z punktu widzenia filozofii open source – OPNsense uchodzi za projekt bardziej otwarty na zewnętrzne wkłady.

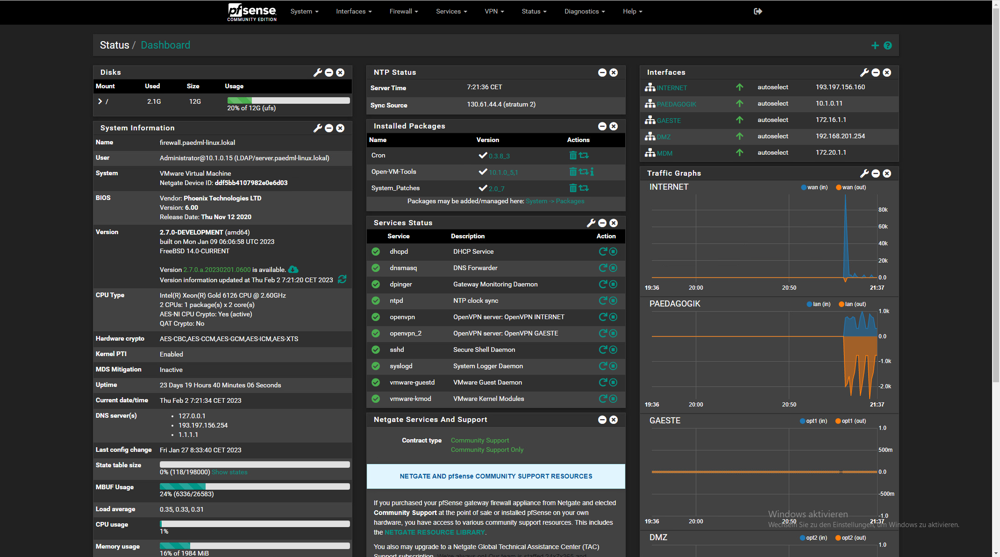

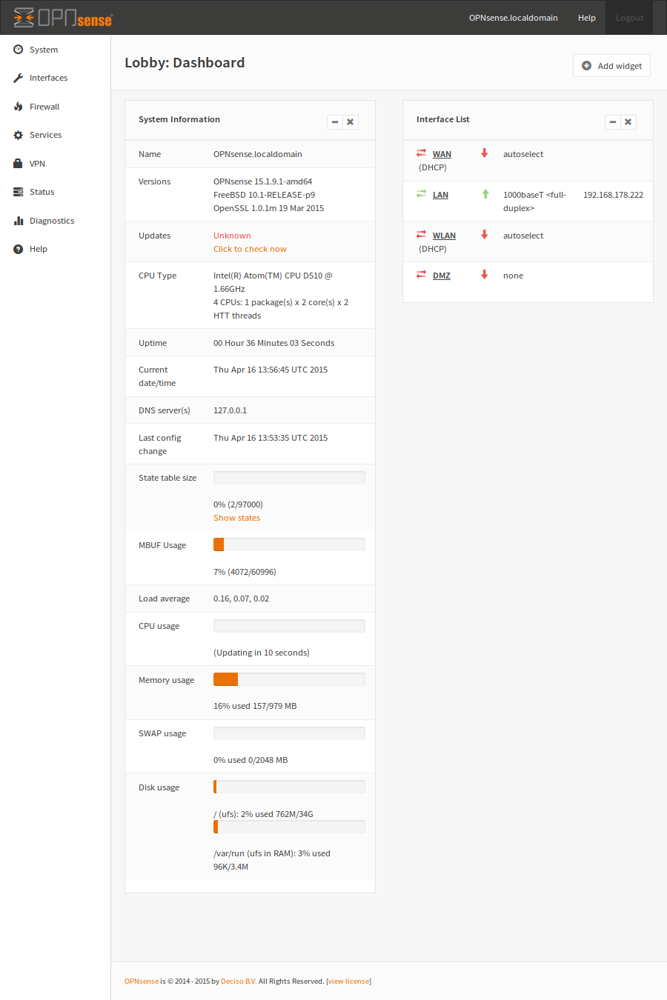

Interfejs użytkownika i technologia UI: Jedną z widocznych różnic jest implementacja interfejsu WWW. pfSense przez lata rozwijał swój Web GUI (tzw. webConfigurator) w PHP, oparty o układ stron ze stosunkowo tradycyjnym kodem. OPNsense postawił na framework MVC (Model-View-Controller) oparty o biblioteki Phalcon PHP [opnsense.org]. Dzięki temu kod interfejsu OPNsense jest bardziej modularny i łatwiejszy w utrzymaniu. Przekłada się to również na odświeżony wygląd i funkcjonalność GUI. pfSense prezentuje klasyczny układ z menu na górnym pasku (System, Interfaces, Firewall, Services, VPN itd.), podczas gdy OPNsense ma menu boczne i nowocześniejszy design z możliwością wyszukiwania opcji. Poniżej przedstawiono zrzuty ekranów obu interfejsów:

Rys. 1: Dashboard i interfejs pfSense CE 2.7 (motyw domyślny, ciemny). Menu na górze zapewnia dostęp do kategorii konfiguracji. Układ widgetów na pulpicie można dostosować.

Rys. 2: Dashboard OPNsense 15.1 (motyw domyślny, jasny). Po lewej widoczne menu nawigacyjne. Interfejs jest uznawany za bardziej przyjazny dla początkujących dzięki prostej nawigacji.

OPNsense dodatkowo oferuje pole wyszukiwania w interfejsie – wpisując fragment nazwy funkcji, można szybko przeskoczyć do odpowiedniej sekcji konfiguracji, co bywa bardzo wygodne w dużych instalacjach [zenarmor.com]. pfSense takiej funkcji w standardzie nie posiada. Ogólnie OPNsense stawia na nowoczesny UX – układ jest responsywny, dostępne są motywy graficzne (jasny/ciemny), a interfejs został przetłumaczony na kilka języków. pfSense również obsługuje motywy (np. domyślny ciemny i jasny) i jest bardzo funkcjonalny, lecz bywa określany jako mniej intuicyjny dla nowych użytkowników [forums.sheridancomputers.co.uk]. Warto jednak zaznaczyć, że „pfSense jest znane ze swojego prostego, użytecznego interfejsu, choć dla nowych użytkowników może wydawać się złożony” [forums.sheridancomputers.co.uk] – co wynika raczej z bogactwa opcji niż z samego układu GUI.

Silnik systemowy i jądro: pfSense i OPNsense bazują na FreeBSD, jednak przez pewien czas OPNsense korzystał z gałęzi HardenedBSD (jak wspomniano wyżej). Obecnie obydwa projekty są blisko głównej linii FreeBSD – pfSense 2.7 i OPNsense 23.1 opierają się na FreeBSD 13. Istotna różnica architektoniczna pojawia się przy obsłudze systemu plików: pfSense wspiera ZFS (szczególnie w instalatorze pfSense Plus na urządzeniach Netgate domyślnie używa ZFS, co umożliwia snapshoty i roll-back konfiguracji). OPNsense standardowo korzysta z UFS, choć doświadczony użytkownik może zainstalować go również na ZFS (wymaga to manualnej instalacji, oficjalnie nie jest to główny nurt). ZFS daje pfSense pewną przewagę w zakresie integralności danych (np. mniej podatny na uszkodzenie konfiguracji przy nagłym zaniku zasilania). Z drugiej strony, OPNsense kładł nacisk na minimalizm – stąd np. decyzja o usunięciu starego frameworka pakietów pfSense i zastąpieniu go lżejszym mechanizmem pluginów [forum.opnsense.org]. Dzięki temu OPNsense oczyścił sporo odziedziczonego kodu, co skutkowało mniejszą bazą kodową (podawano, że udało się zredukować kod o ~80% bez utraty funkcji) [forum.opnsense.org]. Tego typu zmiany architektoniczne miały zapewnić łatwiejsze utrzymanie projektu w długim terminie.

Bezpieczeństwo interfejsu: Wspomniano wcześniej o uruchamianiu interfejsu pfSense jako root – rzeczywiście, w pfSense proces PHP/Lighttpd ma uprawnienia administratora, co według deweloperów pfSense wynika z potrzeby modyfikacji ustawień systemu przez GUI [teklager.se]. Twórcy OPNsense deklarowali zamiar wyeliminowania tej architektury (np. poprzez zastosowanie mechanizmów sudo do podnoszenia uprawnień tylko gdy potrzebne). Jednak analiza wykazała, że w praktyce (przynajmniej we wczesnych wersjach) OPNsense również uruchamia swój frontend z uprawnieniami root [teklager.se]. Wygląda więc na to, że ta różnica nie została jeszcze w pełni zrealizowana – aczkolwiek sam zamiar wskazuje, że OPNsense zwraca dużą uwagę na kwestię bezpieczeństwa architektury. W obu systemach ewentualne ryzyko z tym związane jest niewielkie, o ile dostęp do interfejsu jest odpowiednio zabezpieczony (HTTPS, silne hasła/2FA, ograniczenie dostępu do GUI z sieci zaufanych).

Model rozwoju i społeczność developerska: pfSense jest rozwijany głównie przez firmę Netgate i zamknięty zespół programistów – społeczność może zgłaszać błędy czy pomysły, ale kontrybucje kodu są ograniczone (choć pfSense jest open source, to Netgate utrzymuje kontrolę nad repozytorium i kluczowymi decyzjami). OPNsense przeciwnie – jest projektem bardziej community-driven. Kod źródłowy (na GitHubie) przyjmuje pull requesty od społeczności, istnieje otwarty system zgłaszania poprawek. Roadmapy OPNsense są publiczne, a dyskusje o kierunku rozwoju toczą się jawnie. Przykładem może być szybka implementacja nowych funkcji – np. wsparcie dla WireGuard zostało dodane przez społeczność w formie pluginu do OPNsense wcześniej, niż pfSense zaadaptowało je u siebie. Innym przykładem jest udostępnienie oficjalnego API REST w OPNsense, co pozwala zautomatyzować wiele zadań (np. zewnętrzne skrypty do backupu konfiguracji, dynamiczne zmiany reguł) – pfSense długo nie miało oficjalnego API, co ograniczało integrację [forums.sheridancomputers.co.uk]. W nowszych wydaniach pfSense Plus pewne elementy API się pojawiły, ale nadal OPNsense przoduje w możliwości automatyzacji zewnętrznej.

Pod kątem architektury wewnętrznej systemu (procesy, moduły) większych różnic nie ma – oba korzystają z pf (silnik filtrowania pakietów OpenBSD), z podobnych demonów (dhcpd, unbound dla DNS itd.). Decyzje typu „czy dany komponent jest w jądrze czy w user-space” też są zwykle takie same (np. włączenie trybu inline IPS Suricaty w OPNsense wymaga użycia Netmap – pfSense przy pakiecie Suricata działa podobnie). Można więc powiedzieć, że trzon sieciowy i bezpieczeństwa jest zbliżony, a różnice architektoniczne dotyczą głównie otoczki (GUI, frameworki, narzędzia deweloperskie). Przykładowo, OPNsense od razu przystosowano do obsługi wtyczek (które można dodawać/usuwać bez ingerencji w core), podczas gdy pfSense tradycyjnie ma pakiety instalowane w systemie głównym (i choć efekt dla użytkownika jest podobny – dodatkowa funkcjonalność – to podejście architektoniczne jest inne).

Wreszcie warto wspomnieć o podejściu do wydajności: pfSense bywa minimalnie bardziej zachowawczy – np. pewne optymalizacje w jądrze FreeBSD testuje ostrożnie, natomiast OPNsense szybciej adoptuje nowe poprawki wydajnościowe z FreeBSD/HardenedBSD. To może skutkować drobnymi różnicami w benchmarkach, ale generalnie nie przekracza błędu pomiarowego według wielu użytkowników (obydwa systemy osiągają liniową prędkość łącza na tym samym sprzęcie). TekLag (sklep/portal sieciowy) podsumował to słowami: „OPNsense ma nieco lepsze bezpieczeństwo dzięki HardenedBSD i częstszym wydaniom, a pfSense nieco lepszą stabilność dzięki rzadszym wydaniom i wsparciu ZFS” [teklager.se]. Ta równowaga bezpieczeństwo vs. stabilność odzwierciedla właśnie różnice w podejściu architektoniczno-rozwojowym obu projektów.

7. Wady i zalety każdego z rozwiązań

Na koniec zestawmy kluczowe zalety i wady pfSense oraz OPNsense z punktu widzenia średniego przedsiębiorstwa:

Zalety pfSense:

- Dojrzałość i zaufanie – wieloletnia obecność na rynku, sprawdzona stabilność w wielu wdrożeniach.

- Ogromna społeczność i wiedza – mnóstwo dostępnych poradników, dokumentacji i wsparcia online [reddit.com]. Łatwiej znaleźć rozwiązanie nietypowego problemu dzięki szerszej bazie doświadczeń użytkowników.

- Wsparcie komercyjne Netgate – możliwość zakupu oficjalnego sprzętu z pfSense Plus i uzyskania profesjonalnego supportu SLA. Przydatne dla firm wymagających gwarantowanej pomocy.

- Rzadkie aktualizacje (stabilność) – dłuższe cykle wydań mogą oznaczać mniejsze ryzyko nieprzewidzianych zmian. pfSense nie zmienia się gwałtownie, co cenią administratorzy preferujący „spokój w działaniu”.

- Dodatkowe pakiety – bogaty ekosystem pakietów jak pfBlockerNG (geolokalizacja i blokowanie domen/IP), Snort/Suricata, Squid/SquidGuard (proxy i filtracja treści) itp. umożliwia rozszerzenie funkcjonalności. Szczególnie pfBlockerNG jest ceniony do blokowania zagrożeń na podstawie czarnych list (OPNsense nie ma dokładnego odpowiednika out-of-the-box) [reddit.com].

- ZFS i narzędzia odzyskiwania – wsparcie ZFS pozwala na snapshoty systemu (roll-back po nieudanej aktualizacji). Netgate udostępnia też obraz Recovery (w przypadku appliance). To daje poczucie bezpieczeństwa przy upgrade.

- Wydajność – pfSense jest zoptymalizowane i znane z bardzo dobrej wydajności nawet na stosunkowo słabym sprzęcie. W testach potrafi obsłużyć wysokie przepływności z włączonymi funkcjami bezpieczeństwa, nie ustępując drogim firewallom sprzętowym.

Wady pfSense:

- Mniej otwarty rozwój – projekt jest w dużej mierze kontrolowany przez Netgate. Wprowadzono ograniczenia licencyjne (np. znak towarowy pfSense) i okresowo społeczność czuła się pominięta, co było jedną z przyczyn powstania OPNsense [teklager.se]. Dla zwolenników czystego open source może to być minus.

- Interfejs nieco przestarzały – choć funkcjonalny, pfSense GUI bywa określany jako „staroświecki” w porównaniu do OPNsense [forums.sheridancomputers.co.uk]. Brak np. wbudowanego pola wyszukiwania ustawień, a nawigacja dla nowicjusza jest mniej intuicyjna.

- Mniej częste aktualizacje – to miecz obosieczny. Dla niektórych zaleta, ale z drugiej strony zdarzały się długie okresy bez wydań CE, co rodziło pytania o szybkość łatania mniej krytycznych błędów. Jeśli zależy nam na najszybszym dostępie do nowych rozwiązań (np. nowe protokoły VPN), pfSense bywało nieco opóźnione (przykład: obsługa WireGuard pojawiła się z pewnym opóźnieniem i początkowo z problemami).

- Brak kilku niszowych funkcji – np. pfSense domyślnie nie ma API REST, co utrudnia integracje automatyczne (choć można użyć narzędzi typu pfSsh i skryptów PHP). OPNsense oferuje natywne API. Również wspomniane protokoły typu ZeroTier nie są oficjalnie wspierane na pfSense.

- Sprzęt ARM ograniczony do Netgate – podczas gdy OPNsense można uruchomić na niektórych własnych urządzeniach ARM (np. Raspberry Pi w ograniczonym zakresie), pfSense oficjalnie wspiera ARM tylko na swoich appliance (np. Netgate 1100 z SoC ARM). To ogranicza swobodę doboru bardzo taniego sprzętu alternatywnego.

Zalety OPNsense:

- Otwartość i transparentność – w pełni otwarte repozytoria, publiczny roadmap, licencja BSD. Społeczność ma realny wpływ na rozwój. Dla firm korzystających z open source to ważne – brak ryzyka „ukrycia” czegokolwiek przed użytkownikami.

- Nowoczesny interfejs – przyjazny UX, ułatwienia jak wyszukiwarka ustawień, czytelny kokpit, szybki dostęp do informacji (np. graficzne wykresy ruchu na dashboard). Użytkownicy często chwalą OPNsense za wygląd i wygodę obsługi [forums.sheridancomputers.co.uk][forums.sheridancomputers.co.uk].

- Częste aktualizacje (bezpieczeństwo) – szybkie dostarczanie poprawek bezpieczeństwa i nowych funkcji. W dynamicznym środowisku IT (gdzie np. pojawiają się nowe zagrożenia) OPNsense zapewnia, że system jest na bieżąco chroniony [opnsense.org]. Dla wielu firm szczególnie ważne jest szybkie łatanie – OPNsense tu błyszczy.

- Wydajny i modularny kod – refaktoryzacja kodu i usunięcie zbędnych elementów sprawiły, że OPNsense ma relatywnie lekką architekturę. Mechanizm pluginów pozwala instalować tylko te komponenty, które są potrzebne, co może pozytywnie wpływać na wykorzystanie zasobów.

- Rozbudowany system pluginów – dostępnych jest wiele oficjalnych wtyczek rozszerzających możliwości (np. os-acme-client do certyfikatów Let’s Encrypt, os-haproxy dla reverse proxy, os-sunnyvalley Zenarmor NGFW, os-wireguard, os-zabbix-agent i in.) [forums.sheridancomputers.co.uk] [forums.sheridancomputers.co.uk]. Społeczność tworzy nowe pluginy dynamicznie, co zwiększa elastyczność – bez obciążania core zbędnymi funkcjami.

- Zintegrowane funkcje Enterprise – pewne rzeczy dostępne w pfSense tylko poprzez pakiety, w OPNsense są wbudowane lub oficjalnie wspierane: np. Suricata (IDS/IPS) jest częścią systemuzenarmor.com, klient WireGuard od 2024 w core, 2FA systemowo, Insight (NetFlow) wbudowany. To oznacza mniej wysiłku przy konfiguracji podstawowych zadań.

- Społeczność i wsparcie developerów – deweloperzy OPNsense (np. Franco Fichtner) są obecni na forum, szybko odpowiadają na zgłoszenia. Atmosfera projektu jest oceniana jako przyjazna i pro-community. Dla administratora oznacza to, że łatwiej może zgłosić problem czy uzyskać pomoc u źródła.

Wady OPNsense:

- Częste aktualizacje (ryzyko drobnych błędów) – szybki cykl wydań oznacza, że użytkownik musi częściej planować prace aktualizacyjne. Jeśli firma nie ma procedur na częste update’y, może to być obciążenie. Zdarzały się drobne regresje w nowych wersjach, wymagające dodatkowej poprawki tydzień później – co może być uciążliwe, jeśli akurat trafimy na specyficzny błąd. Jak stwierdzono na forum: „trzeba tolerować drobne niedociągnięcia przy tak szybkim tempie wydań” [forum.opnsense.org].

- Niektóre pakiety niedostępne – ekosystem OPNsense, choć bogaty, nie ma dokładnych odpowiedników paru narzędzi z pfSense. Przykładowo, brak wspomnianego pfBlockerNG – można blokować kraje czy domeny w OPNsense przez aliasy i listy Unbound, ale to wymaga ręcznej konfiguracji i nie jest tak wygodne. Podobnie, Snort (jeśli ktoś woli Snort zamiast Suricaty) nie jest oferowany – OPNsense postawił wyłącznie na Suricatę. Generalnie jednak niemal każdą funkcję pfSense da się uzyskać w OPNsense inną drogą [reddit.com], ale może to wymagać zmiany przyzwyczajeń.

- Mniejszy nacisk na komercyjne appliance – o ile Netgate dostarcza gotowe urządzenia z pfSense (co bywa plusem dla tych, którzy wolą kupić gotowe rozwiązanie z gwarancją), o tyle Deciso sprzedaje co prawda własne appliance OPNsense, ale są one mniej dostępne globalnie. W praktyce wiele firm instaluje OPNsense na własnym sprzęcie, co daje wolność, ale pozbawia np. możliwości jednoznacznego supportu sprzęt + soft od jednego dostawcy.

- Krótka historia w porównaniu – choć OPNsense istnieje już od kilku lat i dojrzało, nadal bywa postrzegane przez pryzmat „nowości” względem pfSense. Niektórzy decydenci wolą trzymać się rozwiązania o dłuższej historii produkcyjnej, więc pfSense może tu zyskać punkt. Oczywiście z roku na rok różnica się zaciera, ale taka percepcja może być wadą podczas np. przekonywania zarządu do wyboru OPNsense zamiast uznanego pfSense.

Tabela porównawcza kluczowych cech:

| Aspekt | pfSense | OPNsense |

|---|---|---|

| Firewall & Routing | Stateful Firewall, NAT, VLAN, routing statyczny/dynamiczny (FRR) – pełne wsparcie. IPv6, Multi-WAN, CARP (HA) tak. | Stateful Firewall, NAT, VLAN, routing statyczny/dynamiczny (FRR) – pełne wsparcie. IPv6, Multi-WAN, CARP (HA) tak. |

| QoS (Shaping) | Tak – ALTQ (PRIQ/CBQ/HFSC), kreator konfiguracji. Priorytetyzacja ruchu (np. VoIP). | Tak – ALTQ, kreator Traffic Shaper. Priorytetyzacja ruchu, egalitaryzm pasma itp.. |

| VPN | IPsec, OpenVPN, WireGuard (pakiet) – wszystkie typy VPN obsługiwane. OpenVPN wizard ułatwia konfigurację. | IPsec, OpenVPN, WireGuard (od 24.1 w core) + dodatkowo Zerotier, Tinc (pluginy). Intuicyjna konfiguracja VPN (GUI). |

| IDS/IPS | Snort lub Suricata (doinstalowanie pakietu). DPI, blokowanie ataków – zależnie od wybranego pakietu. | Suricata wbudowana (preinstalowana) – tryb IDS/IPS inline. Pełne DPI. Snort niedostępny (zastąpiony przez Suricata). |

| Web UI | Tradycyjny, menu górne. Funkcjonalny, lecz brak wyszukiwarki. Może wydawać się mniej przyjazny nowym użytkownikom. | Nowoczesny, menu boczne. Wbudowana wyszukiwarka ustawień. Uznawany za bardziej intuicyjny i estetyczny interfejs. |

| Aktualizacje | Rzadziej (kilka razy w roku). pfSense CE – długa przerwa między 2.6 a 2.7 (~18 mies.). Poprawki bezpieczeństwa wg potrzeb. PfSense+ dla klientów – częściej. | Bardzo częste. Cotygodniowe łatki bezpieczeństwa, 2 duże wersje rocznie. Szybkie łatanie nowych zagrożeń, kosztem konieczności częstszego update. |

| Stabilność | Wysoka stabilność, mniej zmian = mniejsze ryzyko regresji. Ceniony za niezawodność w długim uptime. | Wysoka stabilność core, ale częste zmiany = wymagana uwaga admina. Drobne błędy możliwe przy szybkim cyklu, choć szybko naprawianeforum.opnsense.org. |

| Wymagania sprzętowe | Minimalne: 1GB RAM, 8GB dysk. Zalecane: ≥4GB RAM, CPU z AES-NI. Skaluje się od małych x86 po serwery. Wsparcie ZFS (snapshoty). | Minimalne: 2GB RAM, 4GB dysk (bez IDS). Zalecane: ≥8GB RAM, CPU z AES-NI ≥1.5GHz. Skaluje się podobnie. Domyślnie UFS, ZFS możliwy (manualnie). |

| Społeczność & dokumentacja | Ogromna społeczność; długie forum Netgate, wiele tutoriali, wiki, książki. Dokumentacja oficjalna szczegółowa. Więcej zasobów how-to w sieci. | Aktywna społeczność; forum OPNsense, Reddit, itp. Dokumentacja oficjalna obszerna i aktualna. Nieco mniej zewnętrznych poradników (projekt młodszy), ale szybko rośnie. |

| Wsparcie komercyjne | Dostępne od Netgate (plany support). Szeroka gama appliance sprzętowych z pfSense Plus. | Dostępne od Deciso/partnerów (umowy support). Dedykowane appliance Deciso (również do kupienia), choć mniej popularne globalnie. |

| Licencja | Apache 2.0 (kod źródłowy dostępny, ale np. narzędzia build były kiedyś zamknięte). Zastrzeżony znak towarowy „pfSense”. | 2-clause BSD (kompletnie otwarte, także narzędzia build). Brak ograniczeń – zgodne z duchem wolnego oprogramowania. |

| Unikatowe cechy | pfBlockerNG (pakiet) do blokowania krajów/IoC. ZFS, wsparcie oficjalne VMware Tools. Dłuższa historia – zaufanie. | Insight (NetFlow) built-in – monitoring ruchu. API REST do automatyzacji. Wbudowany klient Let’s Encrypt (Acme), 2FA systemowe, integracja z Zenarmor (NGFW) itp. |

Tabela 1: Porównanie kluczowych aspektów pfSense vs OPNsense.

Podsumowanie

pfSense czy OPNsense? – decyzja zależy od priorytetów danej organizacji. pfSense to wybór konserwatywny: dojrzały, przewidywalny, z potężnym zapleczem wiedzy i opcją oficjalnego wsparcia. OPNsense to z kolei powiew świeżości: szybkie tempo rozwoju, nowoczesny interfejs i pełna transparentność. W środowisku średniej wielkości firmy oba rozwiązania sprawdzą się znakomicie pod względem funkcjonalnym – zapewnią zaawansowany firewall, segmentację sieci VLAN, bezpieczne VPN dla pracowników, ochronę IDS/IPS i wiele więcej.

Jeśli firmie zależy na minimalizacji nakładu pracy administracyjnej przy aktualizacjach i woli rzadziej zmieniać działające środowisko – pfSense będzie świetnym wyborem, oferując stabilność popartą wieloletnimi wdrożeniami. Z kolei jeśli cenimy szybką reakcję na zmiany i chcemy korzystać z najnowszych usprawnień niemal od razu, a jednocześnie ważna jest dla nas filozofia otwartości – OPNsense dostarczy nowocześniejszą platformę, za którą stoi aktywna społeczność i ciągły rozwój.

Warto podkreślić, że dzięki wspólnemu rodowodowi, migracja między pfSense a OPNsense (w obie strony) jest stosunkowo łatwa – konfiguracje można odtworzyć bez większych problemów, a wymagania sprzętowe są podobne. Daje to pewną elastyczność: wybór dziś nie zamyka drogi do zmiany w przyszłości, jeśli pojawią się nowe okoliczności.

Na koniec, obie platformy są znakomitymi przykładami dojrzałego oprogramowania open source klasy enterprise. Niezależnie od wyboru, firma otrzymuje profesjonalną zaporę sieciową z funkcjami znanymi z urządzeń za dziesiątki tysięcy złotych – za ułamek tej ceny (lub wręcz za darmo, poza kosztem sprzętu). pfSense i OPNsense udowadniają, że w segmencie firewalli dla średnich przedsiębiorstw open source może śmiało konkurować z komercyjnymi produktami, dając społeczności i biznesowi bezpieczne i bogate w funkcje rozwiązania.